第1回 サプライチェーン全体のセキュリティ向上に向けた官民の取組状況

若山 哲郎株式会社 日立コンサルティング ディレクター

木下 翔太郎株式会社 日立コンサルティング マネージャー

伊藤 輝株式会社 日立コンサルティング コンサルタント

2026年3月10日

1. はじめに

2025年は、日本のサイバーセキュリティを語る上でエポックメーキングな1年だったのではないでしょうか。

マスメディアで広く報道されているように、製品やサービスの受注・出荷停止によって、自社のみならず発注者や消費者を含めたサプライチェーン全体に多大な影響を及ぼしたアサヒグループホールディングス1やアスクルが攻撃された事例は、記憶に新しいことでしょう。以来、大手企業を中心に、サプライチェーン全体のセキュリティ対策にますます多くの関心が集まっています。

一方で、政府ではサイバー対処能力強化法及び同整備法の制定2および、司令塔としての国家サイバー統括室(NCO)3の設立等の施策を講じ、官民でサイバーリスクに対処するための体制強化やルール形成をさらに加速させています。

本コラムでは、今回を含めて全3回にわたり、サプライチェーンに大きな影響を及ぼしたサイバー攻撃の事例についてその被害や原因などを分析の上、サイバー攻撃の被害を防ぐために求められる対応を探っていきます。その中で、望ましい対応の方向性として、経済産業省で推進するサプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)をご紹介するとともに、次回以降、当社の知見やソリューションをお示しします。

- 1:

- 本稿では企業名を記載する際、法人格を省いた企業略称で表記しています。

- 2:

- サイバー対処能力強化法及び同整備法について

- 3:

- 国家サイバー統括室

2. サプライチェーンに影響を及ぼすサイバー攻撃の増加

近年発生しているサプライチェーンに影響を及ぼすような深刻なサイバーインシデントの事例を図表1に示しました。いずれも個社の事業運営のみならず、サプライチェーンという、より広い範囲で重大な被害を及ぼした事例です。

図表1 近年発生したサプライチェーンに影響を及ぼしたサイバー攻撃の主な事例

| No. | 被害組織 | 事例の概要 | 原因 | 主な被害金額 |

|---|---|---|---|---|

| 1 | アスクル |

|

業務委託先に付与していた管理者アカウントの認証情報(ID・パスワード)の窃取および不正利用 | 特別損失 営業利益 (2026年1月28日、アスクル株式会社が発表した2026年5月期第2四半期決算資料より) |

| 2 | アサヒグループ ホールディングス |

|

ネットワーク機器経由でグループネットワークへ侵入し、データセンターにおけるパスコードの脆弱性を悪用 | 2025年11月売上高が前年比約20%減 |

| 3 | 小島プレス工業 |

|

子会社におけるリモート接続機器の脆弱性悪用 | ― |

| 4 | 大阪急性期・ 総合医療センター |

|

給食委託業者におけるVPN機器の脆弱性悪用 | 10数億円 (システム委託業者との間では、10億円の解決金により和解) |

資料:各種公開情報を基に、日立コンサルティングが作成

部品の供給停止がトヨタ自動車の国内全工場の操業停止につながった小島プレス工業の事例を筆頭に、サイバー攻撃によって企業の事業が停止した場合には、サプライチェーン全体に多大な影響をもたらすことが、事例から見て取れます。

これらの事例では、おおむねVPNをはじめとしたネットワーク機器の脆弱性が共通して攻撃の侵入経路となっています。これは決して珍しいものではなく、警察庁サイバー警察局がランサムウェアの被害にあった企業に実施したアンケートによれば、「VPN やリモートデスクトップ用の機器からの侵入が、感染経路の8割以上を占める状況」4であり、ある種非常に典型的とすら言えます。

サイバー攻撃の“99.6%”が“既知の脆弱性”を悪用しているという調査結果5があることからも分かるように、未知の(ゼロデイ)脆弱性が悪用されるケースは全体のごく一部であり、脆弱性に対して有効な防御の手だてが事前に用意されている場合がほとんどです。ところが、こうした脆弱性は、システム稼働への影響の懸念や、ベンダー任せのシステム運用実態、境界防御型のセキュリティ対策への過度な信用等により、脆弱性の修正、代替策の実施等の対処が後回しにされるケースがいまだに多いのではないでしょうか。攻撃で悪用されているのはまさにそのような後回しにされた脆弱性なのです。

また、インシデントからの復旧という観点では、バックアップを取得していたものの、バックアップデータの不備やバックアップデータからの復旧作業の滞りなどから、復旧に相当な期間を要した事例も多く見られます。前述のアンケート調査によれば、ランサムウェア攻撃の被害にあった企業において、その後の復旧に半数以上の企業が1週間以上を要しています6。ランサムウェアによりバックアップも含めて侵害されていた場合、「そうでない場合に比べて身代金を支払う確率は約2倍に、全体的な復旧費用は8倍になる」というデータも報告されています7。

ネットワーク機器等の脆弱性の管理やバックアップの整備・復旧は、いずれも必ずしも高度なものではなく、基本的なセキュリティ対策と言えます。これらのセキュリティ対策を平時から実施することは、健康管理のために手洗い・うがいのような基本的な衛生(ハイジーン)を管理することになぞらえて、サイバーハイジーン(Cyber Hygiene)と言われています。

なお、事例No.2~No.4の攻撃侵入経路を見ると、被害に遭った組織本体ではなく、セキュリティが同水準ではないと考えられる子会社や委託先から侵入されている点が重要です。

サプライチェーンをサイバー攻撃から守るためには、各サプライチェーン構成企業が、大小さまざまな委託先等を含めた侵入経路になり得る全ての領域(アタックサーフェス)において、サイバーハイジーンを徹底することが、何よりも重要であると言えます。

- 4:

- 警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

- 5:

- いま脆弱性管理に求められるサイバーハイジーンの実現(タニウム合同会社)

- 6:

- 警察庁サイバー警察局「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

- 7:

- ランサムウェアにおけるバックアップの侵害がもたらす影響(ソフォスホワイトペーパー2024年3月)

3. 各業界におけるサプライチェーンセキュリティ強化の取り組み

上記で紹介した事例のとおり、サプライチェーン構成企業のうち1社でもサイバー攻撃の被害に遭い生産、出荷業務などの事業活動が停止した場合には、サプライチェーン全体に重大な影響を及ぼす可能性があります。したがって、サプライチェーン全体のセキュリティを強化するためには、サプライチェーン構成企業が足並みをそろえてセキュリティ対策を実施することが重要です。

ここからは、業界ごとに実施されてきたさまざまなセキュリティ強化の取り組みを紹介します。

例えば自動車業界では、前述の小島プレス工業の事例を含め、サプライチェーンを狙ったサイバー攻撃の被害が多発している状況を踏まえ、業界全体でのサイバーセキュリティ強化の取り組みとして、(一社)日本自動車工業会(JAMA:Japan Automobile Manufacturers Association, Inc.)および(一社)日本自動車部品工業会(JAPIA:Japan Auto Parts Industries Association)が共同で「自工会/部工会・サイバーセキュリティガイドライン」を策定しています。

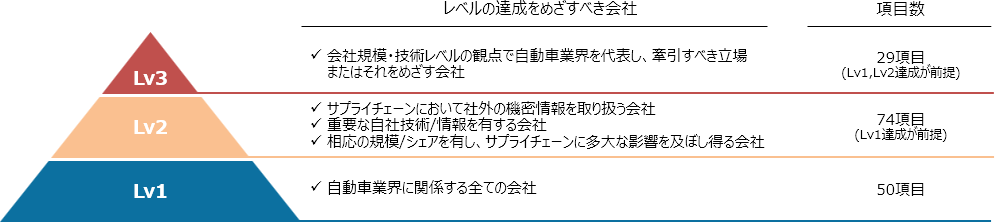

当該ガイドラインでは、サイバー・フィジカル・セキュリティ対策フレームワークを中核に、NIST8 Cyber Security Framework(NIST,CSF)、ISO/IEC 27001等の文献をベンチマークとして、自動車業界共通の自己評価基準(要求事項と達成条件)を定めており、図表2に示すように、会社ごとにガイドライン上めざすべき水準を把握できるよう、それぞれの要求事項と達成条件がLv1~Lv3の三つのレベルに区分されています。

- 8:

- National Institute of Standards and Technology(アメリカ国立標準技術研究所)。

図表2 自工会/部工会・サイバーセキュリティガイドライン 各レベルのイメージ

資料:自工会/部工会・サイバーセキュリティガイドラインを基に、日立コンサルティングが作成

なお、2024年度において当該ガイドラインに基づいた自己評価に回答した企業総数は3,134社(うち、レベル1:669社、レベル2:1,462社、レベル3:1,003社)となっており9、数多くの企業で活用されているといえます。

医療業界においては、医療機関におけるシステムのセキュリティ対策やe-文書法等の各種法令への対応などを目的として、厚生労働省が「医療情報システムの安全管理に関するガイドライン」を策定しています。

また、当該ガイドラインに基づき、医療機関および薬局が特に優先的に取り組むべき事項をとりまとめた「医療機関におけるサイバーセキュリティ対策チェックリスト」も策定されており、当該チェックリストを用いた保健所による立ち入り検査の実施と併せて、ガイドラインの実行性を高める取り組みが行われています。

上記で紹介した取り組み以外にも、各発注元企業がそれぞれのサプライヤー企業に対するセキュリティアセスメントを実施している場合もあります。

こうした取り組みは各業界のセキュリティ強化に一定程度貢献していると考えられますが、一方で、サプライチェーン構成企業の立場では、複数の取引先から多方面にわたるセキュリティ対策を要求され、過度な負担になっているという課題も指摘されています。

4. 経済産業省における取り組み――ガイドラインから対策評価制度へ

産業分野におけるサイバーセキュリティ政策を所掌する経済産業省は、サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF:Cyber-Physical Security Framework)および関連ガイドラインの策定10をはじめとして、他省庁に先駆けてサプライチェーン全体でのセキュリティ強化に向けた取り組みを行ってきました。これらの取り組みは、サプライチェーンのセキュリティ対策という領域の重要性を社会に広く認識させつつ、事業者のボランタリーな取り組みを喚起する上で有効に機能したと考えられます。

一方で、中堅・中小企業を中心としたセキュリティ水準の向上には依然として課題が残っています。また、大企業を中心として、前述したとおり、多岐にわたるセキュリティ要求に対する負担の増大が問題視されてきました。

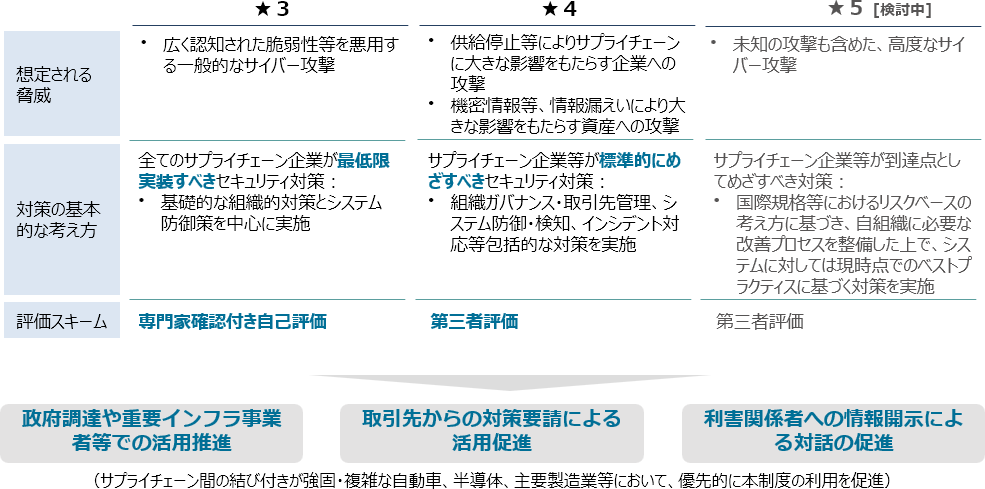

それらの課題を踏まえ、経済産業省および情報処理推進機構(IPA)では、既存の取り組みをさらに進めるため、2024年4月ごろから「サプライチェーン強化に向けたセキュリティ対策評価制度」の検討に着手。2025年12月には、図表3に示す「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました。こうした動きは、各種ガイドラインの公表によるボランタリーな対策の促進という既存路線を継承しつつ、評価制度による、より抜本的な水準の向上をめざすものと捉えることができます。

このSCS評価制度は、特に、自動車産業や半導体産業といった主要な製造業に関わる企業や、電力、ガスなどの重要インフラ事業者に製品やサービスを供給するサプライヤーで広く活用されることが見込まれており、重要な取引先企業からの要請により、多くのサプライチェーン構成企業で今後対応が求められる可能性が高いと考えられます11。

図表3 SCS評価制度の概要

資料:「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)の概要」を基に、日立コンサルティングが作成

5. おわりに

これまで見てきたとおり、サプライチェーン構成企業に対するサイバー攻撃は、サプライチェーン全体にも多大な影響を及ぼすことになり、サプライチェーンを停止させないためには、各社が基本的なセキュリティ対策を確実に実施することが不可欠です。

また、サプライチェーンセキュリティの強化を目的として、業界・企業ごとにさまざまな取り組みが実施されている一方、経済産業省では各業界共通のセキュリティ対策基準の策定が進められています。企業のセキュリティ対策を進めるに当たっては、このような各種ガイドラインや基準等への適合を通して、自社のセキュリティ対策の現況を把握するとともに、不足している対策を実装していくことも重要です。

日立コンサルティングでは、経済産業省が進めるSCS評価制度をはじめとしたサプライチェーンのセキュリティ強化に向けた施策の検討支援や、各企業へのセキュリティリスクアセスメント支援等の実績があり、これらを通して培った知見を生かし、各種セキュリティガイドラインや基準等への適合をさまざまな側面から支援することが可能です。

なお、第2回では、今回紹介した経済産業省の取り組みのうち、2026年度に開始予定の「サプライチェーン強化に向けたセキュリティ対策評価制度」(SCS評価制度)について、解説する予定です。さらに第3回では、SCS評価制度への対応に向けて各社で必要となるプロセスと、それに対して日立コンサルティングから提供できるソリューションについて紹介する予定です。

本コラム執筆コンサルタント

若山 哲郎株式会社 日立コンサルティング ディレクター

木下 翔太郎株式会社 日立コンサルティング マネージャー

伊藤 輝株式会社 日立コンサルティング コンサルタント

※記載内容(所属部署・役職を含む)は制作当時のものです。