第2回 SCS評価制度の解説――★4取得のために抑えておくべきポイント

若山 哲郎株式会社 日立コンサルティング ディレクター

木下 翔太郎株式会社 日立コンサルティング マネージャー

伊藤 輝株式会社 日立コンサルティング コンサルタント

2026年5月13日

1. はじめに

第1回のコラムでは、サプライチェーンに影響を及ぼすような深刻なサイバーインシデントの事例について解説するとともに、各業界や経済産業省における、サプライチェーン全体のセキュリティ強化に向けた取り組みについて紹介しました。

第2回では、紹介した経済産業省の取り組みのうち2026年3月に確定版の制度構築方針が公表された「サプライチェーン強化に向けたセキュリティ対策評価制度」(SCS評価制度)について詳しく解説していきます。SCS評価制度では第一段階である★3と第二段階である★4の二つの段階が先行して運用開始される予定となっていますが、本コラムにおいては特に第二段階である★4を中心に解説するので、とりわけ★4の取得を検討している企業のご参考になれば幸いです。

2. SCS評価制度の概要――★4の取得をめざして

制度の背景および概観

第1回でも見てきたとおり、取引先のセキュリティ対策状況を外部から判断することが難しいといった発注元企業側の課題や、複数の取引先からさまざまな対策を要求されるといった委託先企業側の課題に対処するため、今般、経済産業省では、SCS評価制度の創設を進めています。SCS評価制度は、各業界共通のベースラインとしてのセキュリティ対策基準を策定した上で、当該基準への適合状況を評価することにより、その対策状況を可視化することを目的としています。

また、本制度では、★3・★4・★5という3段階1も設けられており、段階的な評価により各企業のセキュリティレベルを可視化することを狙いとしています。

★3では、第一段階として、基礎的なセキュリティ対策が要求事項に盛り込まれているほか、要求事項の達成状況について、情報処理安全確保支援士、CISSP等のセキュリティ専門家による助言・確認を経た上で自己評価を実施する評価スキームとなっています。

一方、★4は第二段階であり、サプライチェーン企業が標準にめざすべきセキュリティ対策として、多要素認証の実装強化や、重要データの暗号化など、★3に比べると高度な対策が盛り込まれています。また、評価に当たっては、外部の評価機関による第三者評価のほか、評価スキームの中では一部の機器に対する技術検証も実施される予定です。

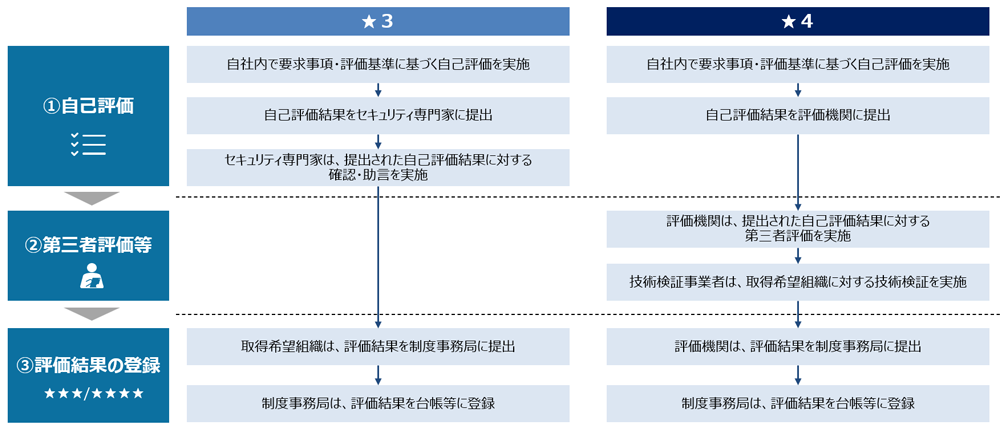

★3・★4における評価スキームの違いは、図表1のとおりです。★3・★4のいずれにおいても、まずはそれぞれの要求事項・評価基準に基づく自己評価を実施する必要があります。その後、★3は自己評価結果についてセキュリティ専門家による助言・確認を経たうえで、セキュリティ専門家の了承が得られれば、そのまま★3を取得することができます。一方★4では、自己評価結果は外部の評価機関による第三者評価および技術検証を受ける必要があるという点が★3とは大きく異なります。この第三者評価および技術検証に合格して初めて★4を取得することができます。

- 1:

- SCS評価制度は段階が★3からスタートしているが、これは、★1・★2は独立行政法人情報処理推進機構(IPA)が運営する「SECURITY ACTION」で対応しているためである。

図表1 ★3・★4それぞれの評価スキームの概要

資料:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(経済産業省、2025年12月)を基に、日立コンサルティングが作成

SCS評価制度では、これらの★3・★4の二つの段階が先行して制度としてスタートする予定となっています。

なお、★5はSCS評価制度における最上位の位置づけですが、現時点ではその多くが未定となっており、2026年度以降、順次具体的に検討される予定です。

制度へ対応するに当たっての方向性

SCS評価制度として★3・★4の二つの段階の開始が予定されている中で、どちらを取得すべきか悩んでいる企業も多くいらっしゃるのではないでしょうか。

この問いに対して、当社は、セキュリティ対策に一定のリソースを配分できる企業であれば★4の取得をめざすべきと考えています。その理由は、いくつかの国内主要産業において、今後取引先等に要求する基準として★4が活用される可能性が高い点にあります。

まず、★4では★3に比べて、要求されるセキュリティ水準のレベルが高いだけではなく、図表1のとおり、外部の評価機関による第三者評価および技術検証を受ける必要があるため、発注元企業を含めた対外的な評価の信頼性も高く、★4を取得することで自社のセキュリティ対策レベルを社外にアピールすることできるという点が第一に挙げられます。

また、今後、取引先・業界から★4取得が要請される可能性が想定されるという点も挙げられます。例えば、第1回コラムで紹介した自動車業界が実施するセキュリティ対策の取り組みである「自工会・部工会サイバーセキュリティガイドライン」では、各社のレベル等に応じたLv1、Lv2、Lv3の3段階に区分されていますが、これらの段階のうち、自動車業界では全ての企業がLv2を達成することが求められています2。当該ガイドラインのLv2はSCS評価制度においては★4に相当する水準であるため、今後、発注元企業や業界の立場としてサプライヤー企業が★4の取得を求める流れになっていくことは十分にあり得ると考えられます。

加えて、半導体業界では、SCS評価制度の★4相当の対策実施が半導体デバイスメーカーのセキュリティ要件に組み込まれた上で、投資促進関連施策(半導体デバイスメーカーに対する補助金などが想定)とのひもづけが検討されている3など、今後、業界によっては★4取得を推奨・促進する政策が推進される可能性もあります。

以上の理由により、各業界のサプライチェーンを構成するサプライヤー企業については、★4をめざすべき目標としてあらかじめ設定しておき、それに向けた準備を早い段階から進めておくことで、取引先や政府機関等からのセキュリティ対策に係る要求があった際にも十分応えていくことが可能となると考えられます。

3. SCS評価制度の評価スキーム

ここでは、SCS評価制度の評価スキームについて、詳しく見ていきます。上述のとおり、★3・★4の2段階のうち、★4をめざすべき段階として捉え、ここでは、★4を中心に解説します。

適用範囲の考え方

★を取得するに当たっては、他の認証制度などと同様、その適用範囲を決定する必要があります。ここで、特にグループ会社や拠点を多く抱える大企業の皆さまは、適用範囲をどの範囲に定めればよいか苦慮する場合が想定されます。

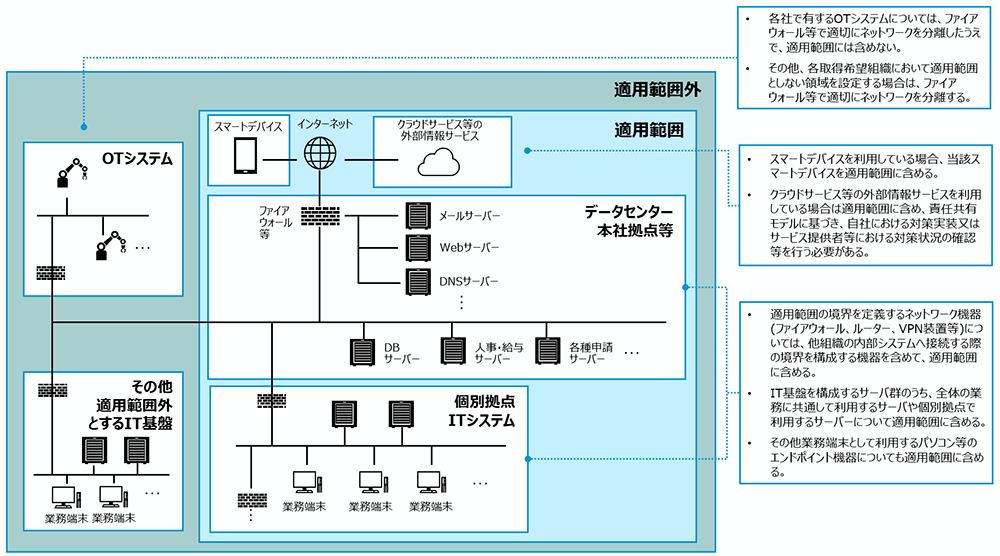

本制度の制度構築方針によると、適用範囲対する考え方は、おおむね以下のとおりです。

■ 適用範囲に含めるもの

- ファイアウォール、ルーター、VPN装置等のネットワーク機器

- メールサーバー、Webサーバー等の公開サーバーや認証基盤などのIT基盤を構成するサーバー

- パソコン、スマートデバイスなどのエンドポイント機器(テレワークで使用する端末を含む)

- クラウドサービスをはじめとする外部情報サービス

■ 適用範囲に含めないもの

- 製造環境等の制御(OT)システムや発注元に提供する製品等

- その他適用範囲に含めないと各企業で判断した機器等(当該機器等については、ファイアウォールやVLAN等のネットワーク機器により、適用範囲との通信を最小限にする)

また、上記に示した適用範囲の考え方を一般的な企業のネットワークの一例に当てはめ、図表2のとおり整理しました。

図表2 SCS評価制度における適用範囲の考え方

資料:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(経済産業省、2025年3月)を基に、日立コンサルティングが作成

ここで重要なのは、適用範囲外の機器等についてはファイアウォールやVLAN等のネットワーク機器により、適用範囲との通信を最小限にする必要があるという点です。多くのサイバー攻撃においては、攻撃者がIT基盤に侵入後、ネットワーク内の横移動(ラテラルムーブメント)を行うことで、さらなる被害の拡大が発生するおそれがあります。SCS評価制度では、適用範囲内のセキュリティレベルを一律で一定水準以上としつつ、適用範囲内外の通信の制御を求めることで、ラテラルムーブメントによるサイバー攻撃の被害を最小限に抑えたいという考えが根底にあると考えられます。

また、特に大企業の場合は、拠点や子会社等を多く有するほか、多数のサーバー、パソコン等の機器を抱えていることが往々にしてあります。その場合、ネットワークに接続された全ての組織や機器を適用範囲とし、一律で本制度の評価対象にするのは現実的ではありません。SCS評価制度では、必ずしもそれら全てを対象とする必要はなく、ファイアウォール、VLAN等の設置により適用範囲内外の通信を制御または分離を行った上で、適用範囲を限定することが制度上可能となっているという側面があります。

実際に2025年度に実施されたSCS評価制度に係る実証事業では、特に参画企業の多くを大企業が占める★4実証において、ファイアウォールやVLANによるネットワーク制御を実施した上で、国内または国外のグループ会社等の拠点を適用範囲から除外した事例も一定数存在しています4。

まずは、ネットワーク接続されている外部拠点も含めて、自社のネットワークやIT資産を的確に把握し、その上で、ファイアウォール等の設置によりネットワークセグメントを実施して適用範囲とすべきネットワークを検討することが、★4取得の適用範囲を決定するに当たっての第一歩となります。

要求事項・評価基準について

次に、本制度で用いられる要求事項・評価基準について見ていきます。

本制度では、英国Cyber Essentials、米国CMMC(Cybersecurity Maturity Model Certification)および「自工会・部工会サイバーセキュリティガイドライン」等をベンチマークとして、制度で使用される共通のセキュリティ対策基準(要求事項・評価基準)を定めています。

各要求事項・評価基準は、NIST Cyber Security Framework(CSF)の機能に対応した6分類に加えて、取引先管理に重点を置いた分類(「取引先管理」)を加えた7分類に区分されており、ガバナンスの整備から攻撃等の防御、インシデントへの対応・復旧に至るまで、幅広いセキュリティ対策が示されています。

また、各要求事項・評価基準は、それぞれ★3・★4に区分けされており、★3を取得するためには83項目の、★4では153項目(★3評価基準を含む)の評価基準について、それぞれ全件を達成する必要があります。なお、上位の段階はそれ未満の段階で求められる事項を包括するため、例えば、★3を事前に取得していなければ★4を取得できないという関係ではなく、いきなり★4を取得することも可能です。

では、★4の要求事項・評価基準を達成するためには、どのような対策の実装が必要となるでしょうか。

例えば、要求事項No.2-1-1(取引先とのビジネスまたはシステム上の関係)では、評価基準において自社の機密情報を共有している取引先や機密情報の情報取り扱いについて把握する仕組みの導入が求められています。これを実現するためには、例えば機密情報保持契約を含めた各契約を管理するシステム、ソフトウエア等の導入が想定されます。また、要求事項No.4-1-1、4-2-1などでは、システムへの認証について、多要素認証の導入やパスワードの複雑性などの要件が定められており、対応した認証基盤の導入が必要となります。

そのほか、要求事項No.4-4-5におけるマルウェア対策ソフトや要求事項No.5-1-1におけるIDS/IPSなど、★4取得に当たって導入が必要となると考えられる製品・ソリューションは多岐にわたります。★4取得のためには、各社における現状のIT基盤と要求事項・評価基準とのギャップ分析を実施の上、導入が必要なものを洗い出すことが必要となります。

また、SCS評価制度に係る実証事業では、★4実証へ参画した企業の中では特に、機密情報を共有する取引先の管理およびシステムの認証に係る要求事項・評価基準について、一定程度遵守できていないことが示されています5。これらの要求事項・評価基準については、実証結果を踏まえ一定の見直しが実施されているところですが、一方で★4取得に向けては、多くの企業でボトルネックとなる可能性があるため、達成するために必要な製品・ソリューションの導入を進めるほか、特に自社の認証基盤について、要求事項・評価基準で示される多要素認証やパスワード長などの要件を満たしているかどうか、今一度確認する必要があります。

- 5:

- サプライチェーン強化に向けたセキュリティ対策評価制度に関する実証報告書 P.41

評価スキームについて

SCS評価制度は、要求事項・評価基準への適合状況を各企業がセルフチェックして終了するものではなく、その名の通り、各企業のセキュリティ対策状況を客観的に評価することを最終的なゴールとするものです。特に★4においては、各企業が自己評価を実施した上で、外部の第三者による評価等を経て★4を取得することが、本制度のゴールといえます。

本制度の制度構築方針では、★4の第三者評価において、文書確認、実地審査および技術検証の各手法による評価を実施することが示されています。

まず、文書審査についてですが、こちらは取得希望組織が作成した自己評価の結果を文書ベースで確認することとされています。具体的にどのような結果に基づき確認を実施するかについては、現時点では明らかになっていませんが、本制度に係る実証事業においては、各参画企業は要求事項・評価基準への適合状況および該当する規定・手順書等の名称をアセスメントシートに回答した上で、当該アセスメントシートを基に文書審査を実施したことが示されており6、文書審査の中で確認すべき項目の参考になります。

次に、実地審査についてです。実地審査では、「取得希望企業へのヒアリング、規定、操作画面等の確認による評価」を実施することとされています。実施方法や実施手順については、今後具体化されることが想定されますが、ISMS7における現地審査など、他の認証制度における現地審査・実地審査と同等の審査が実施されることが予想されます。なお、制度構築方針では、実地審査の対象として、「相対的に重要性が高いと考えられる対策事項」とされていることから、要求事項・評価基準の全件について実地審査を実施するわけではないと推察されます。

最後に、技術検証についてです。★4では、各企業のセキュリティ対策の実装状況を技術的に確認するため、技術検証を実施することとされています。技術検証の実施内容としては、VPN装置、ルーター等の脆弱性を悪用等された場合に組織内部に侵入されるリスクが高い機器を対象として、脆弱性検査等を行うものとなっています。第1回のコラムでも言及したとおり、昨今ではVPN装置、ルーター等のネットワーク機器の脆弱性がサイバー攻撃の侵入経路として増加しており、今回の★4における技術検証は、そのようなリスクの高まりを考慮した時宣にかなったものと考えられます。

- 6:

- サプライチェーン強化に向けたセキュリティ対策評価制度に関する実証報告書 P.21、34

- 7:

- 情報セキュリティマネジメントシステム(ISO/IEC 27001)

4. 制度運用開始までの流れ

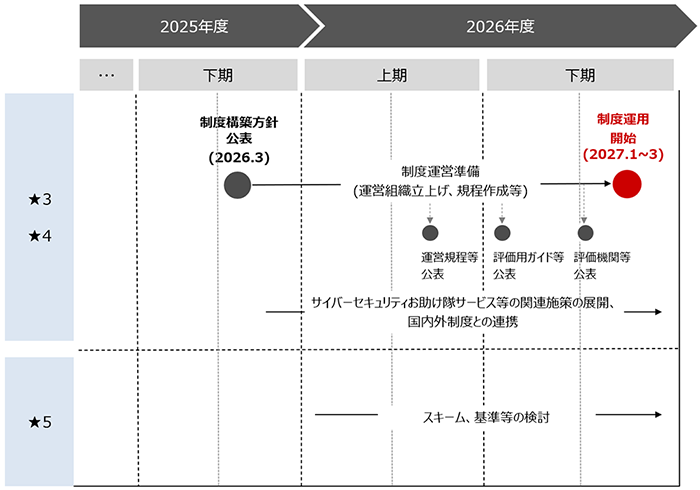

今後制度運用が開始するまでのスケジュールについては図表3のとおりです。

SCS評価制度では、先述のとおり、★3・★4から先行して開始される予定です。2026年3月に「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」が公表され、★3・★4の基本方針が示されました。2026年度では、当該基本方針に基づき、制度運営機関の体制整備や各種規定・ガイドライン文書の策定など、制度運用開始に向けた具体的な準備が進められる予定です。このような制度開始に向けた準備を経て、2026年下期(スケジュール上2027年1月~3月ごろが想定)に開始される予定です。

また、★5については、2026年度以降に具体的な検討が行われる予定です。

図表3 制度運用開始までのスケジュール

資料:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針」(経済産業省、2025年3月)を基に、日立コンサルティングが作成

5. おわりに

今回のコラムでは、SCS評価制度について、特に★4の取得を見据えた上で、評価スキームなどについて詳しく解説しました。サプライチェーンでは日に日にサイバー攻撃の脅威が高まっており、サイバー攻撃に対する対策の状況は取引先からますます厳しい目で見られるようになっています。自社のセキュリティ対策状況のレベルを可視化し、取引先に安心して発注してもらうためには、SCS評価制度への対応は一つの有効な手段といえます。

SCS評価制度については、制度への対応を検討している企業の皆さまも多くいらっしゃることと思います。しかし、2026年度下期の制度開始を前に、各社ではどのように対応すればよいか分からないという声も多く聞こえてきています。

そこで、次回のコラムでは、具体的にどのようなプロセスを経てSCS評価制度の★を取得することができるか、詳細な手順やタスクについて解説する予定です。

本コラム執筆コンサルタント

若山 哲郎株式会社 日立コンサルティング ディレクター

木下 翔太郎株式会社 日立コンサルティング マネージャー

伊藤 輝株式会社 日立コンサルティング コンサルタント

※記載内容(所属部署・役職を含む)は制作当時のものです。